Ультимативный гайд по безопасности

Поделиться:

Поделиться:

Вступление

Цель этого гайда — помочь вам понять основные риски, с которыми вы можете столкнуться в крипто-среде, и научить вас избегать распространенных ошибок. Мы обсудим разновидности кошельков, опасность Permit2, фишинг, мошенничество через Telegram и Twitter (X), RugPulls и Honeypot токены, а также расскажем про то, как воруют сид-фразы через OneDrive. После прочтения вы будете лучше подготовлены к защите своих активов, ведь простые на первый взгляд действия в сотни раз делают жизнь скамеров труднее.

1. Виды кошельков и их отличия

Когда речь заходит о хранении криптовалют, важно понять, что существуют два основных типа кошельков: кастодиальные и некастодиальные. Разница между ними заключается в том, кто контролирует приватные ключи, а значит, и ваши средства.

Кастодиальные кошельки

Используя такие кошельки, вы доверяете свои приватные ключи, а значит и хранение ваших токенов, третьей стороне, например, бирже. Это похоже на традиционный банковский счет, где банк управляет вашими деньгами и предоставляет вам доступ к ним через интерфейс.

Преимущества кастодиальных кошельков:

1) Они обычно имеют дружественные интерфейсы, которые делают их привлекательными для новичков.

2) Восстановление доступа: если вы потеряете свои данные для входа, такие кошельки обычно предлагают способы восстановления, например, с помощью электронной почты или номера телефона.

Недостатки:

1) Риск взлома: если биржа подвергнется хакерской атаке, ваши средства могут быть украдены, как это уже происходило в истории с биржами Mt. Gox и Cryptopia.

2) Нет полного контроля: так как биржа хранит ваши ключи, технически средства не полностью принадлежат вам. Компания может заморозить или ограничить доступ к ним, например, по запросу регуляторов или если вы случайно не выключили VPN. Если биржа является недобросовестной, то она будет использовать ваши активы в своих личных целях, как это было с FTX.

Некастодиальные кошельки

Такие кошельки дают вам полный контроль над приватными ключами и, соответственно, вашими активами. Примером таких кошельков является MetaMask, Trust Wallet, Rabby или аппаратные кошельки, такие как Ledger. В данном случае никто, кроме вас, не имеет доступа к средствам — ни биржа, ни другие протоколы, если вы сами не дадите им разрешение (Approve).

Преимущества некастодиальных кошельков

1) Полный контроль: только вы управляете своими средствами, и никто не может вмешаться в ваши транзакции.

2) Повышенная безопасность: если вы используете аппаратный кошелёк или надёжные меры защиты, ваши средства гораздо сложнее украсть, чем на биржевых аккаунтах.

Недостатки некастодиальных кошельков

1) Ответственность за ключи: потеря приватного ключа или seed-фразы означает потерю доступа к кошельку навсегда. Никаких механизмов восстановления, как в банках, нет, поэтому важно записать свою seed-фразу на бумажном носителе и бережно его хранить. Почему это нужно записывать именно на бумаге, мы поговорим в дальнейшем.

2) Более сложное управление: особенно для новичков, работа с приватными ключами и seed-фразами может показаться запутанной и сложной.

В конечном счете, выбор между кастодиальными и некастодиальными кошельками зависит от вашего уровня доверия к третьим лицам и готовности брать на себя полную ответственность за свои средства. Ничего плохого в централизованных биржах нет, так как там находится гораздо больше ликвидности, чем на децентрализованных биржах, но хранить средства всё-таки лучше на Web3-кошельках.

2. Опасность Approve & Permit2

В экосистеме Ethereum и других блокчейнов, работающих на основе смарт-контрактов, существует механизм под названием Permit (разрешение), который позволяет пользователям подписывать транзакции, не передавая свои приватные ключи. Это ускоряет взаимодействие с децентрализованными приложениями (dApps) и упрощает процессы, связанные с управлением токенами. Однако с этим инструментом связаны и потенциальные угрозы.

Что такое Permit2?

Permit2 — это обновлённая версия механизма Permit, которая предназначена для управления разрешениями на проведение транзакций в блокчейне Ethereum и других совместимых сетях. Основная задача этого механизма — дать возможность пользователю разрешить выполнение определённых операций с его токенами без постоянной подписи транзакций. Это удобно, так как избавляет от необходимости подтверждать каждую мелкую операцию и обычно данная функция используется в Web3-играх.

В чём заключается опасность?

Основные риски связаны с тем, что при неправильном управлении разрешениями злоумышленники могут получить доступ к вашим токенам:

1) Бесконечные разрешения: Некоторые пользователи, стремясь сократить количество транзакций, дают смарт-контрактам "бесконечные" разрешения на использование их токенов. Это означает, что контракт может использовать любое количество токенов в любое время, пока разрешение не будет отозвано. Если контракт подвергнется атаке или окажется скомпрометированным, ваши активы могут быть украдены.

2) Мошеннические контракты: Злоумышленники могут создавать фальшивые dApps или контракты, которые запрашивают разрешения на использование ваших токенов. Как только вы предоставите доступ, они могут перевести ваши средства на свои кошельки.

3) Незаметные уязвимости: Некоторые контракты могут содержать скрытые уязвимости или эксплойты, которые могут быть использованы хакерами для несанкционированного перевода ваших активов на адреса скамеров.

Как защитить себя?

Чтобы минимизировать риски, связанные с Permit2 и Approve, следует соблюдать несколько простых правил:

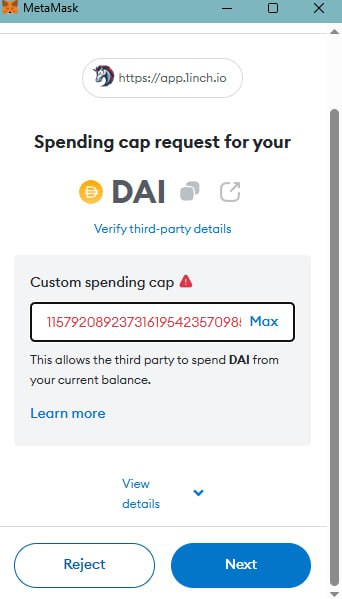

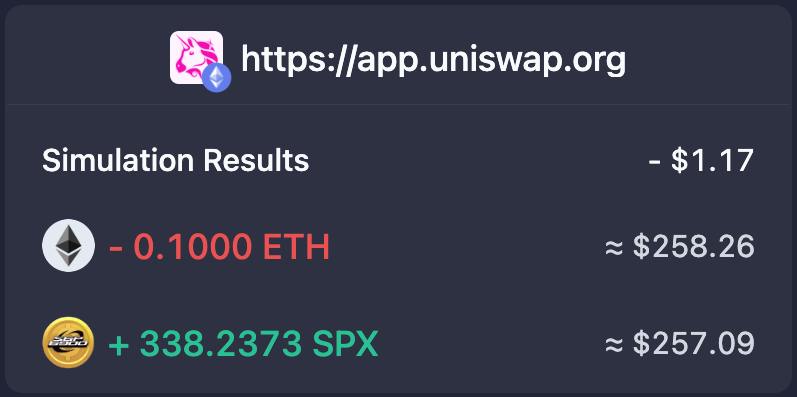

• Ограниченные разрешения: Никогда не давайте смарт-контрактам разрешения на бесконечное количество токенов. Всегда указывайте ограниченные суммы для каждой конкретной транзакции. Например, если вы хотите свапнуть 135 DAI на ETH, то в транзакции Approve указывайте 135 DAI.

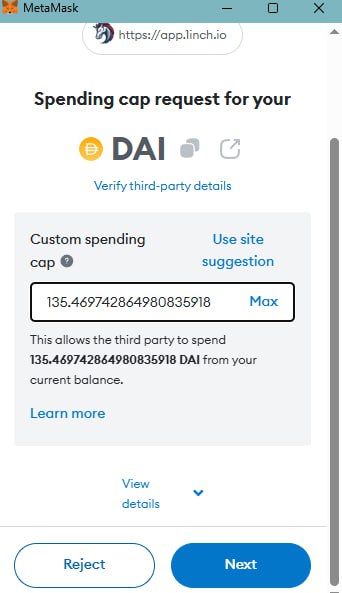

• Регулярный мониторинг: Периодически проверяйте свои активные разрешения через специальные инструменты (Etherscan или Revoke.cash). Они позволяют вам своевременно отозвать ненужные или подозрительные разрешения.

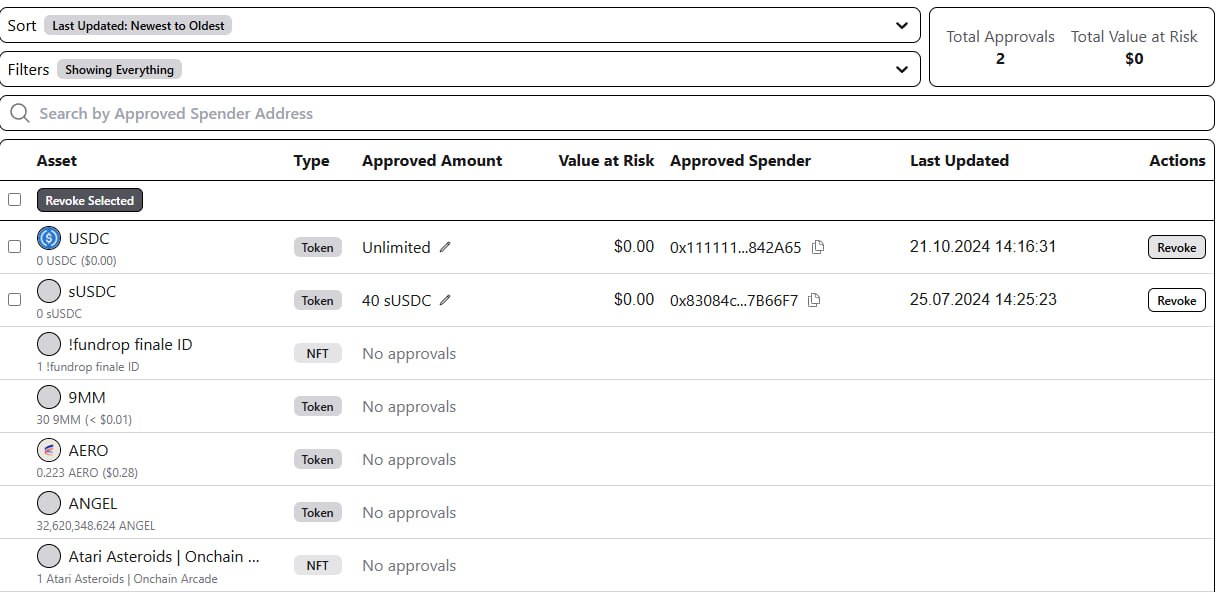

• Используйте кошельки с описанием транзакций: В некоторых кошельках, например в Rabby или Phantom, есть возможность прочитать объяснение функции контракта. Также Rabby позволяет отзывать Approve прямо из кошелька, что для новичков является огромным плюсом.

• Доверие к dApps: Всегда проверяйте и используйте только проверенные и популярные децентрализованные приложения. Избегайте малознакомых или только что запущенных проектов. Если вы участвуете в тестнетах и других программах от новых блокчейнов, лучше создать для этого отдельный кошелек, на котором не будет ваших средств.

3. Фишинг

Фишинг в криптовалюте часто начинается с получения поддельного сообщения — это может быть письмо по электронной почте, сообщение в мессенджере, фальшивое уведомление от якобы официального сайта. Цель этих сообщений — заставить пользователя кликнуть на вредоносную ссылку или подключить свой кошелек и подписать транзакцию на фальшивом сайте.

В последнее время многие проекты (особенно те, у которых скоро будет TGE) часто сталкиваются со взломом своих социальных сетей, и как следствие, размещением фальшивых ссылок на "айрдроп". В таких сообщений обычно звучат фразы "осталось немного времени", "успей, чтобы забрать награду", "заклейми дроп в течение 2-х часов" и т.д. Скамеры всегда будут рассчитывать на вашу жадность.

Как избежать фишинговых атак?

• Внимательно проверяйте URL сайтов: Перед тем как переходить по ссылке и подключать свой кошелек, убедитесь из разных источников, что вы переходите на официальный сайт. Обычно проекты выкладывают ссылку на свой сайт в своём Twitter, Medium и Discord. Также официальные сайты проектов располагаются на аналитических платформах, таких как CryptoRank. Внимательно сверьте URL и только после того, как вы удостоверились в его подлинности, переходите.

• Не переходите по подозрительным ссылкам: Если вы получили письмо или сообщение с неожиданным предложением от незнакомых лиц, ни в коем случае не нажимайте на ссылку в письме/сообщении. Легитимные криптокомпании никогда не будут просить у вас приватные ключи или другие конфиденциальные данные.

Проверяйте адреса получателей: Перед тем как отправить средства, всегда внимательно проверяйте адрес, на который вы переводите криптовалюту. Фишинговые сайты могут автоматически подменять адрес на свой. Особенно распространены случаи подмены подлинного адреса на фальшивый адрес, у которого символы вначале и в конце совпадают с адресом вашего кошелька.

Давление и срочность: Мошенники часто пытаются создать ощущение срочности: «Ваш аккаунт будет заблокирован!», «Последний шанс получить аирдроп!» Это делается для того, чтобы вы приняли решение, не обдумав его.

Запрос на конфиденциальные данные: Легальные сервисы никогда не запросят ваши приватные ключи, пароли или seed-фразы. Любой такой запрос — это явный признак того, что вас хотят заскамить.

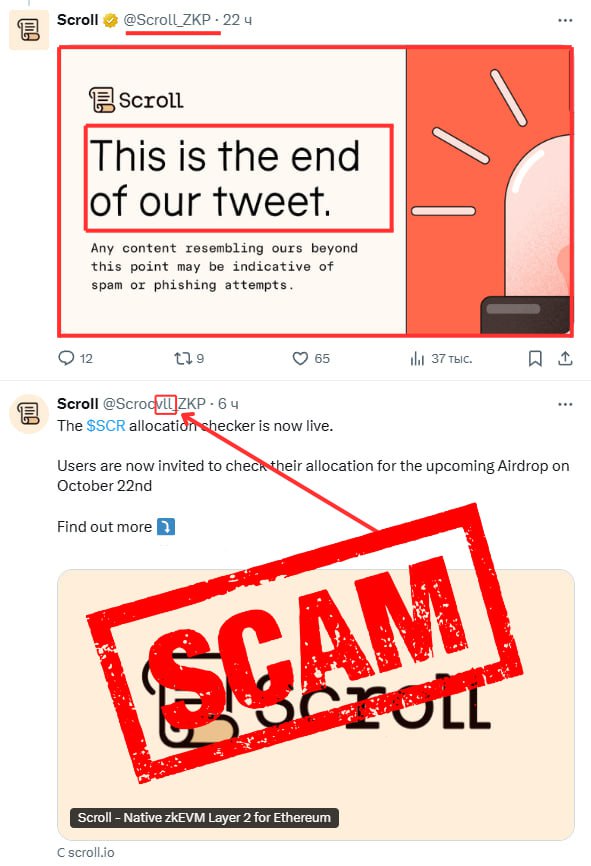

Всегда сверяйте @username проектов в Twitter (X): Сейчас распространен вид фишинга, когда поддельные Твиттер аккаунты как бы "продолжают" тред оригинального аккаунта в комментариях и указывают там ссылку на статью или аирдроп, которая является фишинговой. Мошенники стараются выбирать максимально схожий юзернейм с проектом, например для аккаунта Sui (@SuiNetwork) — "@SuiNethwork", "@SiuNetwork", "@SuiNetvork". Большинство проектов в конце треда всегда пишут о том, что этот твит является последним, но всегда нужно проводить дополнительную проверку.

4. RugPull & Honeypot

Если вы увидели привлекательный сейл супертехнологичного токена "PUPKINO", разработчики которого обещают решить все проблемы в криптовалюте и изобрести мега-блокчейн, но для этого они собирают деньги через IDO и вы решили вложить туда свои кровные $1000, а после предпродажи токена, внезапно удаляется Twitter проекта и его Discord, то вы попались на Рагпул. Это вид мошенничества, при котором разработчики проекта привлекают средства инвесторов, а затем внезапно «исчезают» с деньгами, оставляя инвесторов с бесполезными токенами.

Признаки RugPull и как избежать таких проектов

• Неверифицированная команда: Если разработчики проекта не публикуют свои настоящие имена или никакие данные о себе, это первый red flag. Важно, чтобы команда была открытой, чтобы у разработчиков были аккаунты в Linkedin и Twitter (X).

• Слишком хорошие обещания: Если проект обещает огромную прибыль за короткий срок, это почти всегда мошенничество. Важно помнить, что нет "гарантированных" доходов в криптовалюте, особенно когда речь идёт о новых проектах.

• Недавнее создание аккаунтов и каналов: Проверьте, когда были созданы аккаунты и каналы проекта. Если они недавно зарегистрированы и имеют мало информации, мало подпичсиков, это может указывать на мошенничество.

• Отсутствие инвестиций со стороны фондов: У большинства фондов есть свои аналитические отделы, которые "фильтруют" проекты, прежде чем инвестировать. Если у проекта нет инвестиций со стороны таких фондов, то лучше просто пройти мимо такого него.

• Отсутствие открытого кода и документации: Респектабельные криптопроекты всегда публикуют свой исходный код в GitHub и документацию (Whitepaper) для проверки. Если проект скрывает эти данные или не предоставляет никаких технических деталей, это повод насторожиться.

Honeypot — это ещё один распространённый вид мошенничества, который особенно опасен для новичков. В отличие от фишинга или рагпулов, где мошенники просто забирают ваши деньги, honeypot ловит пользователей в ловушку. На первый взгляд всё выглядит легитимно, но как только вы попытаетесь обменять такие токены, вы обнаружите, что это невозможно.

Основная-схема такого вида скама — создать фальшивый смарт-контракт или токен, который привлекает внимание пользователей возможностью получения быстрой прибыли (такой вид мошенничества особенно распространен в мемкоин нарративе). Но как только пользователь начинает торговать или взаимодействовать с этим токеном, он обнаруживает, что вывести свои средства невозможно из-за особенностей кода контракта. При этом всё выглядит так, словно это техническая проблема, нехватка оплаты газа или небольшая задержка, но на самом деле контракт специально запрограммирован так, чтобы блокировать вывод средств. То есть в смарт-контракте заранее прописано, что можно только купить токен, но не продать его. Как только достаточное количество людей купит токены, мошенники могут смело выводить ликвидность.

Как распознать Honeypot?

• Проверяйте смарт-контракты: важно всегда проверять код смарт-контракта, с которым вы взаимодействуете. Это можно сделать через такие платформы, как Etherscan или BscScan. Если вы видите, что контракт имеет ограничения на вывод средств или продажу токенов, это явный красный флаг.

• Будьте осторожны с низколиквидными токенами: если токен имеет низкую ликвидность и доступен только на одном или двух небольших обменниках, это может быть признаком мошенничества. Убедитесь, что у токена достаточно ликвидности, используя DexScreener или DexTools.

• Изучайте проект: honeypot могут маскироваться под новый «перспективный» проект. Обязательно изучите команду проекта, их репутацию, а также наличие открытого исходного кода.

• Используйте специальные инструменты для проверки: существуют инструменты, которые помогают распознавать потенциальные honeypot-схемы. Примером таких сервисов является Honeypot.is, где можно проверить, является ли определённый токен или контракт мошенническим.

5. Мошенничество в Telegram

Наверняка каждому из вас уже приходили в личные сообщения с предложением по: "тестирование мейннет сетей", "работа с официальными биржами-партнерами", "работа в трейдинговой компании", "заработок на пассивном доходе" и т.д. Обычно для таких нужд скамеры создают фейковые аккаунты, ставят аватарку со статным мужчиной в пиджачке и начинают спамить в личку. Люди, которые им поверили, скидывают им условные 100$, затем мошенники либо удаляются, либо возвращают жертвам 200$. Жертва верит и уже отправляет 1000$ мошенникам, после чего они уходят в закат.

Помимо прочего, в Telegram, скамеры могут присылать различные pdf-файлы или же zip-архивы, которые автоматически скачиваются на ваше устройство (в настройках Телеграма данная функция включена по умолчанию). Файл может представляться книгой, курсом, видеоуроком, или же просто носить обыденное имя (Документы). Как только вы откроете такой файл, то на устройство попадёт вредоносное ПО, способное своровать все ваши данные, в том числе и приватные ключи от кошелька.

На волне хайпа мемкоинов особой популярностью стали пользоваться Телеграм-боты для быстрой торговли. В большинстве популярных ботах используется создание нового кошелька, на который вы можете переводить токены и после этого заниматься снайпингом. Однако, в некоторых ботах нужно импортировать приватный ключ, что подвергает импортируемый кошелек огромному риску. Поэтому лучше всего избегать таких ботов, а при необходимости их использования, создать отдельный кошелек, на котором не хранятся ваши средства, так как имея доступ к приватному ключу, недобросовестные разработчики телеграм-бота могут своровать ваши токены.

Как избежать?

• Не отвечать незнакомым людям в мессенджерах и сразу их банить, ставя галочку о спаме.

• Никогда не соглашайтесь на лёгкий заработок, ведь бесплатный сыр лишь в мышеловке.

• Отключите автоматическую загрузку файлов в настройках Telegram (Настройки — Продвинутые настройки — Автозагрузка медиа).

• Не импортируйте в Telegram-ботов свои приватные ключи.

• Храните приватные ключи и seed-фразы на бумажном носителе, а не на цифровом.

6. Подвохи OneDrive и прочих облачных сервисов

Многие пользователи, не до конца понимая важность защиты приватной информации, могут хранить свои seed-фразы в небезопасных местах, таких как текстовые файлы, таблицы Excel, Notion или облачные хранилища, такие как OneDrive, Google Drive, или iCloud.

Как происходит кража seed-фразы через облачные хранилища?

• Взлом облачного аккаунта: Если ваш аккаунт в OneDrive или любом другом облачном сервисе оказывается взломан, злоумышленники получают доступ ко всем файлам, которые там хранятся. Если среди этих файлов есть документ с вашей seed-фразой, она становится доступной хакерам. Даже если файл был зашифрован паролем, использование слабого пароля может сделать ваши данные уязвимыми.

• Кейлоггеры: Скамеры могут использовать вредоносное ПО (например, кейлоггеры) или фишинговые атаки, чтобы получить доступ к вашему аккаунту в OneDrive. Если на вашем устройстве установлено вредоносное ПО, оно может перехватить ваши логины и пароли к облачным хранилищам, предоставив хакерам полный доступ к вашим файлам.

• Автоматическая синхронизация данных: Некоторые пользователи могут даже не осознавать, что их устройства автоматически синхронизируют важные файлы с облаком (а на Windows эта опция конечно же по умолчанию включена). Например, при создании документа с seed-фразой на ПК, этот файл может автоматически загрузиться в OneDrive через функции синхронизации. Это делает вашу seed-фразу доступной через интернет, увеличивая риск её кражи в случае взлома.

Как узнать, имеет ли скамер доступ к вашему OneDrive?

1. Проверьте какие данные хранятся в облаке.

2. Проверьте успешные попытки входа в учетную запись.

Как защититься от кражи seed-фраз через облачные хранилища?

• Никогда не храните seed-фразы и приватники в облачных сервисах: Это основное правило безопасности. В идеале, seed-фраза должна храниться вне интернета. Используйте бумажные записи, которые можно хранить в надёжном и физически защищённом месте (например, в сейфе).

• Используйте аппаратные кошельки: Аппаратные кошельки (например, Ledger или Trezor) предоставляют высокий уровень безопасности, так как приватные ключи и seed-фразы никогда не хранятся в интернете.

• Избегайте слабых паролей: Создавайте сложные и уникальные пароли для каждого вашего аккаунта. Лучше всего использовать менеджеры паролей, которые помогут генерировать и хранить надёжные пароли.

• Отключите автоматическую синхронизацию: Убедитесь, что ваше устройство не синхронизирует автоматически важные файлы с облаком без вашего ведома. Проверяйте настройки синхронизации и отключайте ее для важных документов.

• Шифруйте важные файлы: Если вам все-таки нужно хранить какую-то информацию в облаке, обязательно зашифруйте ее надежным алгоритмом шифрования. Однако помните, что даже зашифрованные файлы могут быть уязвимы при слабом пароле.

Помните: в крипте вы сами отвечаете за свои средства. Соблюдая простые правила и оставаясь бдительным, вы сможете защитить свои активы и избежать распространенных ошибок.